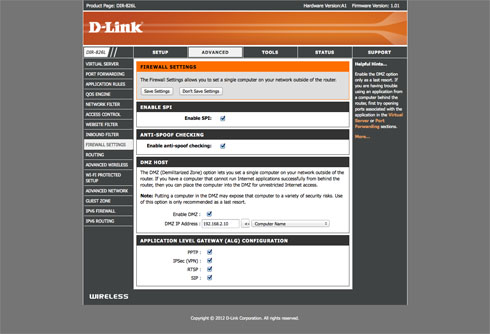

Tworząc domową sieć LAN należy pamiętać nie tylko o wyborze szybkiego routera z wydajną siecią WiFi i mnóstwem dodatkowych funkcji. Należy także zwrócić uwagę na bezpieczeństwo jakie oferuje urządzenie. Nie chodzi tu tylko o możliwość zablokowania odpowiedzi na ping z sieci WAN. Ważnym elementem jest tu zapora sieciowa, która będzie chronić urządzenia sieci LAN oraz router przed atakami z zewnątrz. W D-Linku w sekcji Firewall Settings możemy aktywować zaporę sieciową SPI. Mechanizm SPI filtruje pakiety przechodzące przez router zapamiętując jego parametry. Jeśli, któryś z pakietów nie odpowiada określonym parametrom jest blokowany przez zaporę. Dodatkową opcją zwiększającą bezpieczeństwo jest aktywacja Enable anti-spoof checking, która chroni przed atakami typu spoofing (fałszowanie źródłowego adresu IP).

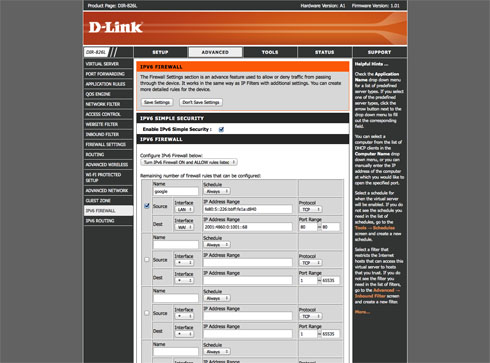

W przypadku uruchomienia protokołu IPv6 możemy także skonfigurować zabezpieczenia sieci przy wykorzystaniu funkcji IPv6 Firewall. Na podstawie harmonogramów oraz konfiguracji adresów sieci LAN i WAN możemy zezwalać lub blokować ruch wychodzący i przychodzący. Zapora IPv6 działa niejako na zasadzie filtra adresów IP.

Uzupełnieniem możliwości zapory sieciowej IPv4 jest konfiguracja ALG, która zezwala lub zabrania protokołom lub aplikacjom ruchu sieciowego. Konfiguracja zawiera przede wszystkim możliwość blokowania ruchu VPN (PPTP, IPSec) a także ruchu RTSP (obsługa mediów strumieniowych) i SIP (komunikacja VoIP przez NAT).

D-Link DIR-826L oferuje także obsługę strefy DMZ pozwalając na dostęp do określonych komputerów będących za zaporą sieciową z internetu. Najczęściej w strefie zdemilitaryzowanej umieszczane są urządzenia udostępniające usługi typu WWW, FTP, poczty, itp lub też systemy, które nie powinny pracować w sieci wewnętrznej a jednoczęsnie udostępniać usługi na zewnątrz.

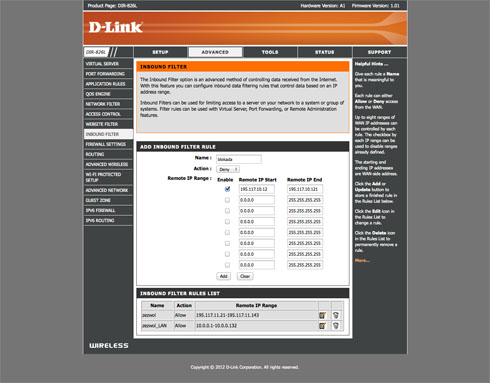

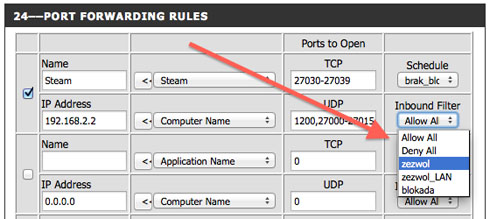

Wykorzystując konfigurację DMZ, zdalnego zarządzania routerem (spoza sieci LAN), Virtual Server oraz przekierowanie portów zwiększamy ryzyko ataku na naszą sieć domową. Otwarte porty i brak odpowiedniej konfiguracji mogą spowodować przejęcie kontroli nad komputerami lub nawet całą siecią. Dlatego przy okazji udostępniania usług warto dodatkowo zabezpieczyć się uruchamiając mechanizm Inbound Filter. Jest to opcja umożliwiająca filtrowanie ruchu przychodzącego z internetu do komputerów sieci lokalnej. Filtr definiujemy na podstawie początkowych i końcowych adresów IP.

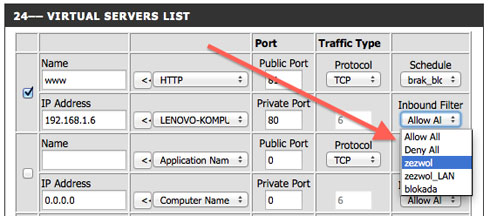

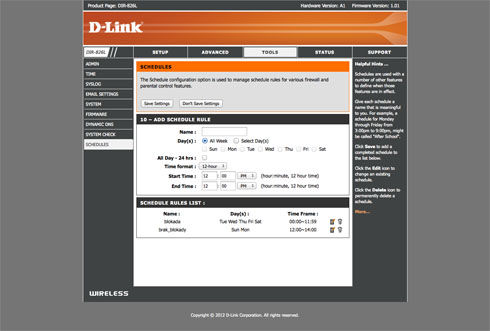

Stworzone reguły Inbound Filter a także harmonogramy dostępne w zakładce Tools - Schedules możemy w prosty sposób wykorzystać przy okazji konfigurowania Virtual Server lub Port Forwarding wskazując regułę w opcji Inbound Filter.

Określimy precyzyjnie określić kto, kiedy i do jakich usług może mieć dostęp. Opcja będzie przydatna np. dla użytkowników, którzy komunikują się pomiędzy sobą i wykorzystują łącza internetowe do specyficznej wymiany danych - np. uruchamiają prywatne serwery FTP czy WWW.

Jeśli ustawiliśmy już zabezpieczenia sieci od strony WAN (internetu) możemy teraz zając się konfiguracją zabezpieczeń w sieci lokalnej. W przypadku rozbudowanej infrastruktury bardzo często podłączamy do sieci urządzenia, których użytkownicy w sposób niekontrolowany mogą korzystać ze wszystkich zasobów sieci LAN oraz internetu. Szczególnie jest to ważny element w przypadku najmłodszych użytkowników komputerów, którzy mając dostęp do sieci internet mogą korzystać z nieodpowiednich stron lub usług. Dodatkowo podczas nieobecności osób dorosłych mogą zbyt wiele czasu poświęcać na dostęp do zasobów LAN i internetu. To tylko jeden z niewielu przykładów, w których DIR-826L po odpowiedniej konfiguracji może stać się doskonałym narzędziem do rozsądnego dawkowania dostępu do sieci dla komputerów i urządzeń mobilnych.

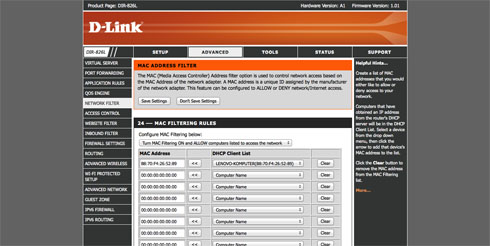

Po pierwsze warto zadbać o to jakie urządzenia będą mogły podłączać się do sieci LAN. Chodzi tu nie tylko o zabezpieczenia stosowane przy okazji konfiguracji sieci WiFi ale także o zabezpieczenia dostępu do połączeń ethernet. W zakładce Network Filter w sekcji Advanced możemy zdefiniować reguły na podstawie adresów MAC komputerów. Mamy do wyboru dwie możliwości albo zabraniamy określonym komputerom dostępu do sieci LAN albo zezwalamy tylko tym, które wyszczególnione są na liście.

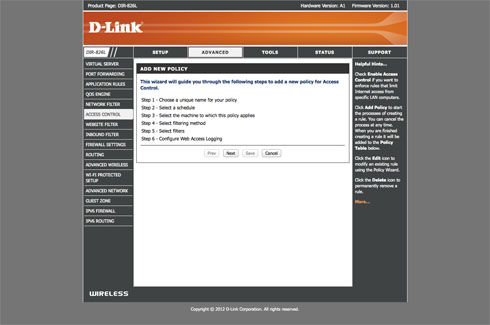

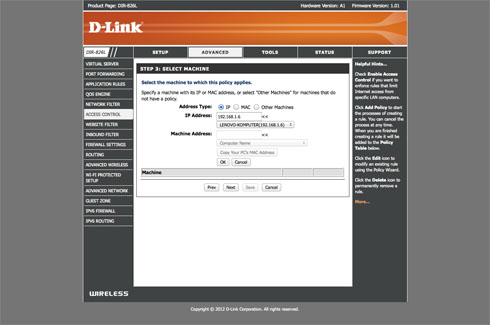

Funkcją, która pomoże zabezpieczyć dostęp do sieci internet jest mechanizm kontroli rodzicielskiej ukryty pod zakładką Access Control. Mechanizm pozwala na limitowanie dostępu do stron internetowych, czasu spędzonego w sieci czy też na podstawie aplikacji. Przy użyciu wygodnego kreatora możemy zdefiniować harmonogramy oraz zakres blokady.

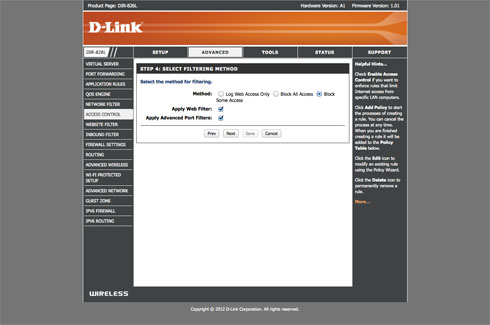

W ostatnim kroku możemy zadecydować jaki rodzaj blokady zostanie nałożony. Czy będzie to całkowita blokada dostępu do internetu, blokada stron internetowych czy też niektórych adresów. Dodatkowo zaznaczając opcję Apply Web Filter oraz Apply Advanced Port Filters możemy blokować określone w funkcji Website Filter strony internetowe.

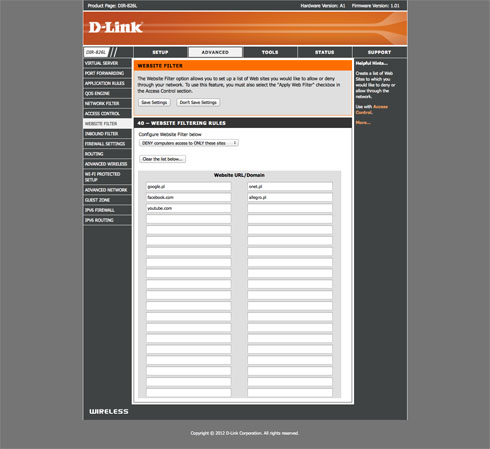

Funkcja Access Control w połączeniu z filtrem stron Website Filter oraz harmonogramami dostępnymi w zakładce Tools stanowi doskonałe narzędzie do przydzielania dostępu do sieci internet. W kilku prostych krokach możemy stworzyć ramy czasowe, zestaw dozwolonych lub niedozwolonych stron internetowych i zablokować do nich dostęp.

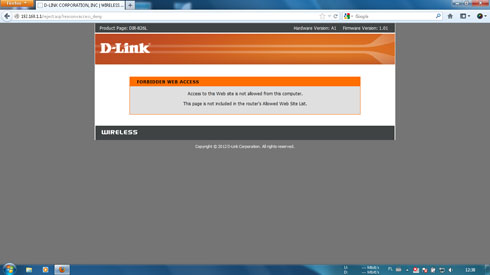

Efektem tego będzie komunikat informacyjny na komputerze, który został objęty polisami zabezpieczeń.

![Zamienić Piksela 8 na iPhone'a 16e? A może na Piksela 9a? [OPINIA]](http://cdn.benchmark.pl/thumbs/uploads/article/97395/MODERNICON/04a9f4e1be8cf639529de761bb96fbbe2650c8c7.jpg/175x0x1.jpg)