Odkryto lukę bezpieczeństwa w procesorach Intel i ARM – zagrożone najnowsze modele

Nie mamy dobrych wieści dla użytkowników procesorów Intel i ARM. W najnowszych modelach wykryto poważną lukę bezpieczeństwa, która może prowadzić do ujawnienia poufnych informacji.

Nowa luka bezpieczeństwa w procesorach Intel i ARM

Nowa luka (CVE-2022-23960) została ujawniona przez badaczy z Wolnego Uniwersytetu w Amsterdamie (zespół VUSec) i została nazwana jako BHI (to skrót od Branch History Injection) lub Spectre-BHB.

BHI jest atakiem typu „proof-of-concept”, który wykorzystuje mechanizm stosowany w exploitach Spectre V2 - metoda pozwala ominąć mechanizmy Intel Enhanced Indirect Branch Restricted Speculation (EIBRS) i Arm ID_PFR0_EL1 CSV2, co daje możliwość wykorzystania exploitów typu kernel-to-kernel i umieszczanie wpisów w predyktorach gałęzi.

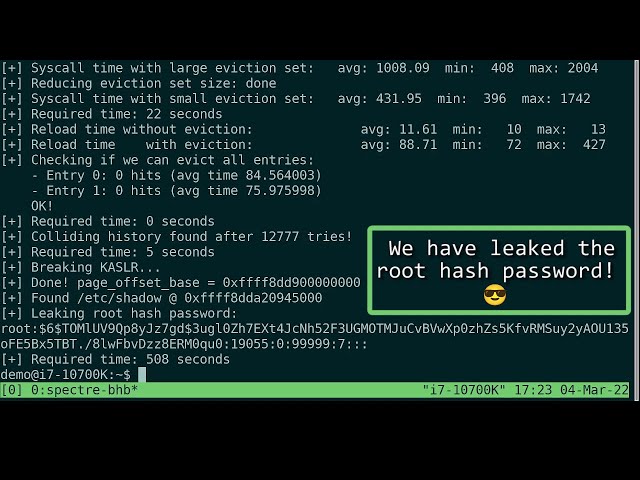

Co to oznacza w praktyce? Atak pozwala na wyciek pamięci z jądra i ujawnienie tajnych informacji (np. haseł). Poniżej demonstracja metody przygotowana przez badaczy z VUSec.

Zainteresowanych szczegółami odsyłamy na stronę VUSec, gdzie dokładniej opisano lukę i możliwe skutki ataku.

Które procesory są zagrożone?

Luka BHI występuje w procesorach Intel począwszy od generacji Haswell z 2013 roku (w tym też najnowszych modelach Alder Lake) oraz układach ARM z rdzeniami Cortex A, Cortex R i Neoverse. Na ten moment nie potwierdzono jej w procesorach AMD.

W oświadczeniu firmy Intel dla serwisu Phoronix czytamy:

Atak, jak wskazywali badacze, wcześniej był domyślnie łagodzony w większości dystrybucji Linux. Społeczność Linux wdrożyła zalecenia Intel począwszy od jądra 5.16 i jest w trakcie przestawiania środków łagodzących na wcześniejsze wersje jądra. Firma Intel opublikowała dokumenty techniczne opisujące dalsze opcje łagodzenia skutków dla osób korzystających z innych konfiguracji niż domyślne.

Dobra informacja jest taka, że programiści przygotowali odpowiednie poprawki dla procesorów i łatki dla systemu Linux, które mają zabezpieczać sprzęt przed możliwym atakiem BHI. Łatki muszą jednak zostać wdrożone przez deweloperów.

Źródło: WCCFTech, Phoronix

Komentarze

7Nie ma takiego *typu* ataku, jak "proof-of-concept". *Proof of concept* to jest tylko przykład wykazujący działanie i tak opisuje się kawałek działającego kodu, a nie typ ataku. Typ ataku to atak na spekulacyjne przewidywanie/wykonanie rozgałęzień (BSE - branch speculative execution), można to podpiąć pod rodzinę luk Spectre.

Czy to nie jest takie "masło maślane"? Zawsze mi się wydawało że programista to zamienne określenie z developerem.

O fajnie myślę, nie mam najnowszego modelu więc jestem bezpieczny.

A potem czytamy, że jednak dotyczy procesorów od 2013...

"Luka BHI występuje w procesorach Intel począwszy od generacji Haswell z 2013 roku (w tym też najnowszych modelach Alder Lake)"

Zdecydujcie się ;P